Frankfurt am Main, 22.05.2025 – Im Rahmen der bislang größten internationalen Polizeiaktion gegen Cyberkriminalität haben die Generalstaatsanwaltschaft Frankfurt am Main – Zentralstelle zur Bekämpfung der Internetkriminalität (ZIT) – und das Bundeskriminalamt (BKA) gemeinsam mit Ermittlern aus den Niederlanden, Frankreich, Dänemark, Großbritannien, Kanada und den USA zwischen dem 19. und 22. Mai 2025 erneut massiv gegen zentrale Akteure der digitalen Untergrundwirtschaft durchgegriffen. Unterstützt wurden sie dabei von Europol und Eurojust.

In Folge der grenzübergreifenden Ermittlungen konnten gegen 37 Tatverdächtige strafrechtliche Maßnahmen veranlasst werden. Ein Großteil von ihnen wurde per internationalem Haftbefehl gesucht – europaweite Öffentlichkeitsfahndungen durch Europol und Interpol sind angelaufen. In mehreren Ländern wurden den Tätern insgesamt rund 300 Server entzogen, davon etwa 50 allein in Deutschland. Außerdem wurden etwa 650 Domains deaktiviert. Zusätzlich wurden Kryptowährungen im Wert von rund 3,5 Millionen Euro beschlagnahmt – ein empfindlicher Schlag gegen die finanzielle Infrastruktur der Cyberkriminellen.

Zentrale Ziele der Maßnahmen in Deutschland sind die Bekämpfung der banden- und gewerbsmäßigen digitalen Erpressung sowie die Verfolgung krimineller Organisationen im Ausland. Auf Basis dieser Verdachtslagen konnten ZIT und BKA internationale Haftbefehle gegen 20 Hauptakteure, überwiegend russische Staatsangehörige, durchsetzen. Die US-Behörden haben parallel 17 sogenannte „Indictments“ nach ihrem Rechtssystem erlassen.

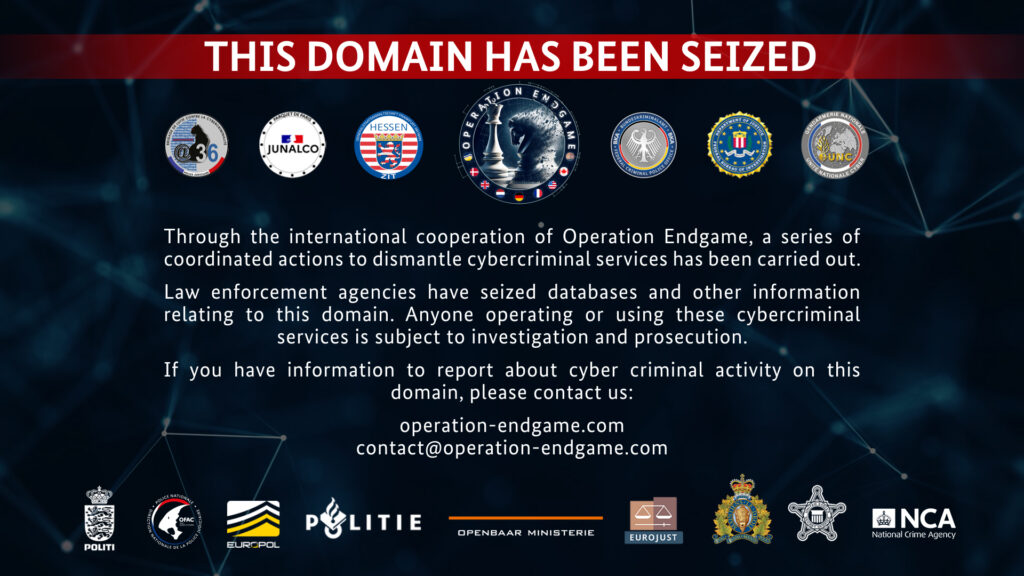

Die koordinierten Schritte sind Bestandteil der 2022 von Deutschland initiierten „Operation Endgame“ – einer beispiellosen Allianz gegen Cybercrime. BKA-Präsident Holger Münch betont:

„Deutschland steht im Fadenkreuz digitaler Angriffe. Mit Endgame 2.0 zeigen wir, dass unsere Strategien greifen – auch im scheinbar undurchdringlichen Darknet. Das BKA wird seine Maßnahmen im Bereich Cybersicherheit konsequent weiter verstärken.“

Auch Dr. Benjamin Krause, Oberstaatsanwalt und Leiter der ZIT, unterstreicht:

„Internationale Zusammenarbeit ist bei der Verfolgung global agierender Cybercrime-Gruppen alternativlos. Nur durch gezielte Maßnahmen wie die Beschlagnahme von IT-Infrastruktur und Finanzmitteln sowie internationale Fahndung gelingt es, die Täter effektiv zu verfolgen.“

Strategie und frühere Erfolge der Operation Endgame:

Ziel der Aktion ist es, sogenannte „Initial Access Malware“ – darunter Dropper und Loader – auszuschalten. Diese Schadprogramme dienen als Einstiegspunkt zur Infiltration von Computersystemen, die später für Ransomware-Angriffe oder Datenklau genutzt werden. Die Behörden setzen daher bewusst am Beginn der sogenannten „Kill Chain“ an, um das Geschäftsmodell der Tätergruppen strukturell zu zerschlagen.

Bisherige Meilensteine der Operation:

- Mai 2024: Zerschlagung der Botnetze von sechs dominanten Malware-Familien (IcedID, SystemBC, Bumblebee, Smokeloader, Pikabot, Trickbot), die im Dienste von mindestens 15 Ransomware-Gruppen standen.

- September 2024: Stilllegung illegaler Krypto-Tauschbörsen Cryptex und PM2BTC.

- April 2025: Maßnahmen gegen Kunden des Smokeloader-Anbieters „superstar75737“, inklusive Hausdurchsuchungen und Festnahmen.

- Mai 2025 („Endgame 2.0“) – aktuelle Aktion: Bekämpfung neuer Malware-Varianten (Bumblebee, Danabot, Hijackloader, Latrodectus, Qakbot, Trickbot, Warm-cookie) und der zugehörigen Tätergruppen. Unterstützung zudem beim Microsoft-Takedown der Lumma-Malware.

Öffentliche Fahndung & Täteransprache:

Gegen 18 Tatverdächtige aus den Gruppen „Trickbot“ und „Qakbot“ wurde eine öffentliche Fahndung eingeleitet. Bilder und Informationen finden sich unter: www.bka.de/endgame_fahndung. Auch die Öffentlichkeitsfahndungen aus Mai 2024 sind dort abrufbar.

Über die internationale Webseite www.operation-endgame.com richten sich die Behörden erstmals auch direkt an Täter – in Form von Videos mit der Botschaft: „Operation Endgame – think about (y)our next move“. Gleichzeitig werden potenzielle Hinweisgeber gebeten, sich zu melden.

Informationen für Opfer:

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) unterstützt die Endgame-Partner bei der Umleitung von Datenströmen infizierter Systeme (Sinkholing) und informiert Betroffene bei festgestellten Infektionen. Weitere Infos zu Malware und Botnetzen:

www.bsi.bund.de/dok/botnetz-provider-info

Auch wirtschaftliche Entschädigungen sind geplant: Derzeit ermitteln US-Behörden betroffene Unternehmen, die durch Qakbot-Ransomware Schäden erlitten haben. Für Entschädigungen stehen rund 21 Millionen Euro zur Verfügung. Das BKA und die ZIT werden nach Erhalt der Opferliste Kontakt zu deutschen Betroffenen aufnehmen.

Weitere Details und eine digitale Pressemappe zur Operation Endgame:

www.bka.de/Endgame

(PM BKA,red)